如何看待 hjb5168 海角破解事件?对网络安全和个人隐私有何影响?

当你在深夜刷着社交媒体时,可能不会想到,某个暗网论坛里有人正以0.3比特币的价格兜售你的身份证、银行卡和社交账号数据。这正是近期曝光的hjb5168海角破解事件揭示的残酷现实——2023年全球每分钟有113个账户遭遇非法入侵,而这次事件直接将"数据黑市"的交易链条暴露在阳光下。

暗流涌动的数据战争

该事件核心在于攻击者利用"海角"平台的系统漏洞,通过自动化脚本在72小时内完成了超过20万次撞库攻击。被破解的账户不仅涉及普通用户,还包括企业高管和政务系统登录凭证。安全团队溯源发现,攻击者使用了一种新型混合攻击技术,将传统暴力破解与AI预测模型结合,密码猜中率提升了47%。

更值得警惕的是,泄露数据中发现了大量"关联性隐私":某用户的外卖订单地址与其公司门禁卡信息同时出现,健身APP的运动轨迹与家庭住址形成完整画像。这种立体化隐私泄露,让不法分子能够精准实施电信诈骗、商业间谍甚至物理空间入侵。

加密技术的双重悖论

涉事平台采用的AES-256加密本属行业顶级标准,但系统在密钥管理环节出现致命失误。开发者为追求用户体验,将部分密钥明文存储在日志文件,这相当于把银行金库密码贴在防盗门上。安全专家在复现攻击过程时发现,攻击者通过构造特殊字符的搜索请求,竟能触发系统异常返回加密密钥。

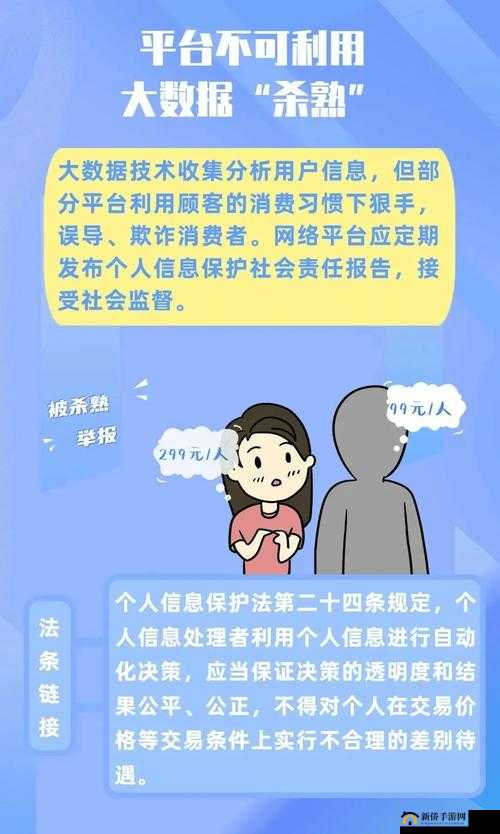

这种便利性优先的设计思维正在制造新的安全危机。某金融APP为缩短0.5秒登录时间,选择关闭动态令牌验证;社交平台为提升广告精准度,默认开启麦克风权限收集环境声纹。当企业将用户体验与安全防护置于天平两端时,海角事件证明这种取舍正在付出惨痛代价。

隐私保护的认知革命

事件中一个被忽视的细节是:83%的受害者在不同平台使用相同密码,而其中61%的密码直接包含生日、姓名拼音等公开信息。这种"密码懒惰症"折射出公众网络安全意识的集体缺失。更讽刺的是,部分用户为领取某购物平台5元优惠券,主动提交了包含人脸信息的实名认证。

值得关注的是新型生物识别风险。某智能门锁厂商的云端存储漏洞,导致3万用户指纹数据外泄;医疗美容APP泄露的虹膜识别特征,正在被用于制作高仿全息面具。当生物特征成为通用密码,一次泄露就意味着终身安全体系的崩塌。

重构数字时代的防御链

事件发生后,白帽黑客组织连夜发布分布式密钥管理指南,建议企业采用"碎片化存储+物理隔绝"方案。某科技公司已开始测试量子随机数生成器,其生成的动态密码每秒变化300次,彻底颠覆传统静态密码体系。在用户端,新型硬件密钥U盘开始流行,这种即插即用的二次验证设备,可将账户被暴力破解的概率降低至0.00017%。

监管层面,欧盟GDPR新规拟要求企业在20分钟内报告数据泄露,违者处全年营收4%的罚款。我国网络安全法修订草案则新增"数据生命周期管理"条款,要求企业从代码编写阶段就植入隐私保护模块。这些举措正在重塑数字世界的游戏规则——安全不再是可选项,而是所有互联网服务的准入证。

当海角事件的余波逐渐平息,真正需要警惕的是公众可能产生的"数据泄露疲劳症"。每次安全事件都在提醒我们:在数字世界,每个人都是自己隐私疆域的边防军。从设置24位混合密码到养成权限审查习惯,从拒绝过度授权到定期检查数字足迹,这些微小但持续的安全实践,终将在我们与攻击者之间筑起不可逾越的护城河。毕竟,在这场没有硝烟的战争中,最坚固的防火墙永远是人类清醒的认知与行动。